保護 Office 免受 CVE-2026-21509 漏洞攻擊:逐步指南

近日,微軟於 2026 年 1 月 26 日發布了一項關鍵更新,以解決一個高風險問題。 微軟零日漏洞 Office 讓惡意攻擊者繞過安全功能。此漏洞編號為 CVE-2026-21509。 Microsoft Office 元件仍然是零時差漏洞攻擊的熱門目標。

鑑於微軟 Office 是企業營運的支柱,涵蓋電子郵件、電子表格、簡報和文件等各個方面,這項發現震驚了網路安全界。

鑑於微軟 Office 是企業營運的支柱,涵蓋電子郵件、電子表格、簡報和文件等各個方面,這項發現震驚了網路安全界。

好消息是什麼?您不必再等待補丁的完整發布;相反,您可以採取一些切實可行的步驟來保護您的系統。

以下是這些步驟的詳細說明。

威脅

利用漏洞 CVE-2026-21509,攻擊者可以繞過 Office 環境中用於隔離漏洞的安全功能。因此,威脅範圍擴大至:

- Microsoft辦公室2016的

- Microsoft辦公室2019的

- LTSC 2021 和 2024

- Microsoft 365 企業應用程式

此外,造成這項威脅的根本原因是 CWE-807 安全決策中依賴不可靠的輸入。

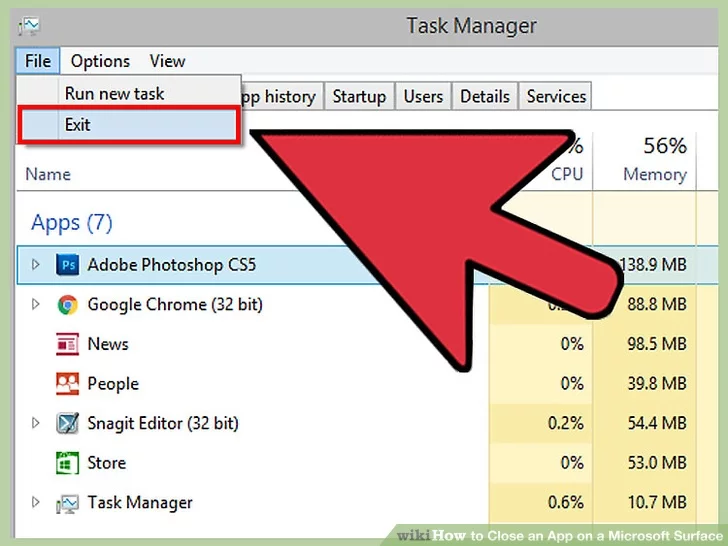

步驟 1:重新啟動 Office 應用程式

微軟推出了緩解策略,如果您使用的是 Microsoft 365 或 Office 2021,則會自動啟動。但是,它僅在您重新啟動應用程式後才有效。

可以採取哪些措施?

- 完全選取並關閉 PowerPoint、Word、Excel 和 Outlook。

- 完成上述操作後,重新開啟它。

- 在組織內的所有設備上重複相同的步驟。

這種方法會強制 Microsoft Office 重新載入更新後的安全性配置,進而進一步阻止大多數常見的攻擊途徑。

圖像信用 WikiHowtech

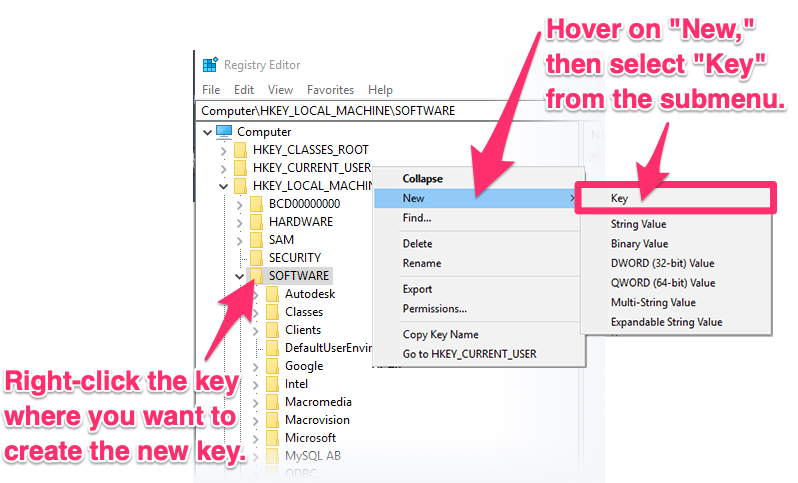

步驟 2:修復 Microsoft Office 2019 和 2016 的登錄檔

如果貴公司已經在使用 Office 2019 或 2016,則應按照日誌中的以下手動修復步驟進行操作。 Windows.

在進行任何更改之前:

- 按 Win+R,然後輸入 註冊表編輯器然後按回車鍵

- 在登錄編輯器中,選擇“檔案”,然後選擇“匯出”。

- 此外,請將檔案另存為「Registry_Backup.reg」到您的系統中。

落實改革:

去搜尋

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Office\16.0\Common

- 右鍵單擊 共同,並選擇 New,然後選擇 主要

- 現在,您必須命名金鑰 {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}。

然後指定這個新鍵:

- 右鍵單擊並轉到 NEW,然後選擇 DWORD 值(32 位元)

- 請說出它的名字: 相容性標誌

- 完成上述操作後,請雙擊並將值設為: 400

- 點擊 OK然後關閉註冊表編輯器。

- 最後,重新啟動電腦。

此註冊表修改會阻止攻擊者可能濫用的易受攻擊對象。

圖像信用 陸地外匯

步驟 3:加強 Outlook 對附件的防護

最需要注意的是,大多數與 CVE-2026-21509 相關的攻擊都始於網路釣魚郵件。因此,您應該透過 Outlook 設定加強防禦。

推薦選項:

- 關閉自動預覽。

- 停用所有外部內容的自動下載。

- 另外,請確保您僅使用受保護的視圖。

點擊“檔案”,然後選擇“選項”,前往“信任中心”,然後選擇“設定”,再選擇“處理附件”。

防範網路釣魚的技巧:

培訓員工至關重要,因為僅靠技術不足以阻止這些攻擊。

請注意以下警訊:

- 帶有緊急字樣的電子郵件,例如「立即開啟」或「帳戶已凍結」。

- 寄件者地址可能看起來不尋常。例如,support@microsoft.com。

- 收到意料以外的發票和送貨通知。

- 此外,取得不常見的壓縮檔案類型,例如 .img、.iso 和 .hta。

- 與寄件者網域不同步的連結。

安全習慣:

- 請務必透過電話或聊天確認訂單。

- 點擊連結前,請將滑鼠懸停在連結上。

- 立即向IT部門檢舉可疑郵件。

- 請勿在文檔中啟用巨集。

評論被關閉。