時隔 30 年:微軟放棄 NTLM……原因如下!

30多年來,NTLM(新技術區域網路管理器)一直是Windows的核心驗證協定。它幫助企業從傳統的區域網路管理員身份驗證過渡到現代企業網路。

但時代變了。此事已宣布 Microsoft微軟 微軟近日宣布計畫在新版Windows系統中預設為停用NTLM驗證。這標誌著自1993年推出以來,NTLM(一種組織身份驗證協議)的終結。

此舉表明,舊有的安全模型已不再適用於當今「信任危機」盛行的世界。以下分析了 NTLM 被棄用並由 Kerberos 取代的原因。

NTLM 簡要概述

NTLM(網路管理新技術)區域網路協定開發於 1990 年代,當時企業網路規模相對較小,且僅限於辦公室的實體邊界內。此外,作為挑戰-響應式身份驗證協議,NTLM 使用密碼的雜湊版本,而不是在網路中傳輸原始密碼。

NTLM 更適合網路為本機網路且沒有中央網域控制器的環境,以及設備在工作群組中而不是在網域中工作的環境。

然而,NTLM並非專門為混合網路、遠距辦公、雲端環境和現代威脅而設計。儘管有這些局限性,它並不會完全消失。當Kerberos不可用時,它將作為備用身份驗證方法。

微軟為什麼要關閉 NTLM 協定?

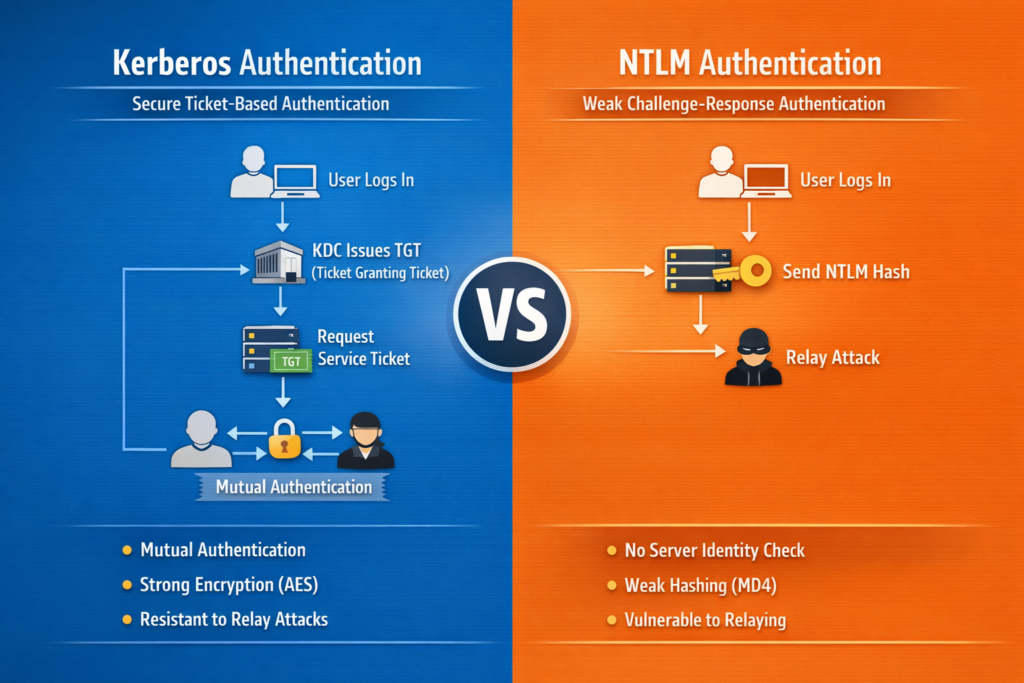

微軟決定停用 NTLM 虛擬機,根本原因在於:以現代標準來看,NTLM 從根本上來說並不安全。以下列舉一些原因:

- NTLM 使用弱加密,並且嚴重依賴過時的雜湊演算法,這些演算法很容易受到現代駭客技術的攻擊。駭客可以利用 Hashcat、John the Ripper 和 Rainbow Tables 等工具輕鬆地從 NTLM 雜湊值中提取密碼。

- 該協議容易受到劫持攻擊。在劫持攻擊中,攻擊者誘騙使用者向惡意伺服器進行身份驗證。攻擊者透過捕獲身份驗證請求,將其重定向到另一個伺服器,從而獲得未經授權的存取權限。相較之下,Kerberos 的設計初衷就是為了防止此類攻擊。

- 由於 NTLM 是多年前設計的,因此它不支援現代安全模型,例如零信任安全性、雲端身分管理或多因素身份驗證 (MFA)。

Kerberos 輸入

與NTLM使用的密碼雜湊交換系統不同, Kerberos的 它是一種基於票證的身份驗證系統,為各種規模的組織提供安全解決方案。從 Windows 2000 開始,它成為連接到網域的每個 Windows 裝置的預設驗證協定。

該協定採用對稱金鑰加密,並利用金鑰分發中心 (KDC) 來驗證使用者身分。 KDC 由票證系統 (TGS)、用於儲存密碼的 Kerberos 資料庫和驗證伺服器組成。

在初始驗證過程中,Kerberos 協定會將選定的票據儲存在最終使用者的裝置上。服務不會搜尋密碼,而是驗證此票據。因此,Kerberos 身份驗證在其自身的環境中進行,其中 KDC 被授權驗證主機、使用者或服務。

為什麼選擇 Kerberos?

使用 Kerberos 的關鍵優勢之一是雙向認證。 Kerberos 使用戶和其他服務系統能夠相互驗證身分。在整個過程中,伺服器和使用者都能了解彼此的可信度。

此外,每張票據都包含時間戳記和有效期信息,管理員可以控制身份驗證的有效期。借助可重複使用的身份驗證系統,每個使用者只需透過 Kerberos 協定驗證一次。之後,用戶無需重新輸入個人資訊。

評論被關閉。