如何在 Windows 10 中偵測 rootkit:一份全面的指南

駭客利用rootkit將持久且看似無法偵測的惡意軟體隱藏在您的裝置中,這些惡意軟體會悄悄地竊取資料或資源,有時甚至長達數年。 rootkit還可以以鍵盤記錄器的形式出現,監控您的擊鍵和通信,從而為攻擊者提供敏感資訊。

這種駭客攻擊方法在 2006 年之前更為重要,當時微軟 Vista 系統尚未要求供應商對所有電腦驅動程式進行數位簽署。內核補丁保護 (KPP) 促使惡意軟體作者改變了攻擊方法,直到 2018 年,隨著… Zacinlo 廣告騙局Rootkit程式再次成為焦點。

2006 年之前的 Rootkit 都是針對特定的作業系統。 Zacinlo 是 Detrahere 惡意軟體家族中的一款 Rootkit,它引入了一種基於韌體的 Rootkit,危險性更高。儘管如此,Rootkit 僅佔每年所有惡意軟體產出的約百分之一。

然而,鑑於它們可能帶來的危險,了解 rootkit 檢測的工作原理,識別可能已經滲透到您系統中的程序,是明智之舉。

詳細解析 Windows 10 中的 Rootkit

Zacinlo 在被發現之前已經運行了近六年,其目標是 Windows 10 作業系統。此 rootkit 元件具有高度可配置性,能夠保護自身免受其認為會對其功能造成危險的操作,並且能夠攔截和解密 SSL 通訊。

它會將所有配置資料加密並儲存在 Windows 註冊表中,並在 Windows 關閉時,使用不同的名稱將自身從記憶體寫入磁碟,並更新其註冊表項。這有助於它躲避標準防毒軟體的檢測。

這表示標準的防毒軟體或反惡意軟體程式不足以偵測rootkit。不過,有一些高階反惡意軟體程式會在疑似rootkit攻擊時發出警報。

優秀防毒軟體的五個基本特徵

目前大多數主流防毒軟體都會採用這五種主要的檢測隱藏rootkit的方法。

- 基於特徵的分析 此防毒軟體會將註冊檔案與已知的rootkit特徵碼進行比對。分析也會尋找模仿已知rootkit特定運行行為的模式,例如頻繁使用連接埠。

- 異議披露 Windows作業系統使用指標表來執行已知會觸發rootkit的指令。由於rootkit會嘗試替換或修改任何它們認為具有威脅性的內容,因此這會向系統發出警報,表示它們已經存在。

- 比較多源數據 隱藏的根進程為了保持隱蔽,可能會竄改標準掃描中顯示的部分資料。高階和低階系統呼叫的回傳值可以揭示隱藏根進程的存在。程式也可能將載入到 RAM 中的進程記憶體與硬碟上的檔案內容進行比較。

- 安全檢查 每個庫都有一個數位簽名系統,該系統在系統被判定為「乾淨」時創建。優秀的安防軟體可以掃描庫,偵測用於建立數位簽章的程式碼是否被竄改。

- 註冊比較 大多數防毒軟體都會按照預設的時間表進行這些比對。程式會即時將乾淨的檔案與客戶端檔案進行比較,以確定客戶端檔案是否為不需要的執行檔(.exe)或包含此類檔案。

進行隱蔽根管檢查

執行 rootkit 掃描是檢測 rootkit 感染的最佳方法。通常情況下,作業系統無法自行辨識 rootkit,偵測其存在可能頗具挑戰性。 Rootkit 是一種複雜的間諜軟體,幾乎在所有環節都隱藏自身活動,甚至能在眾目睽睽之下保持隱蔽。

如果您懷疑計算機感染了rootkit病毒,一個有效的檢測策略是關閉計算機,然後從一台已知乾淨的系統運行掃描。分析記憶體轉儲是尋找電腦上rootkit的可靠方法之一。 rootkit無法隱藏其在電腦記憶體中執行的指令。

使用 WinDbg 進行惡意軟體分析

微軟 Windows 提供了一款多功能偵錯工具,可用於對應用程式、驅動程式或作業系統本身執行偵錯檢查。它可以調試核心模式和使用者模式代碼錯誤,幫助分析崩潰轉儲文件,並檢查 CPU 日誌。

某些 Windows 系統將配備 WinDbg的 它已經包含在軟體中了。沒有安裝的用戶需要從微軟商店下載。 WinDbg 預覽版 這是 WinDbg 的最新版本,提供更易於閱讀的映像、更快的視窗、完整的腳本功能,以及與原始版本相同的命令、擴充功能和工作流程。

至少,您可以使用 WinDbg 分析記憶體轉儲或崩潰訊息,包括藍色畫面死機 (BSOD)。透過分析結果,您可以找到惡意軟體攻擊的跡象。如果您懷疑某個程式可能受到惡意軟體的干擾或佔用過多內存,您可以建立一個轉儲文件,並使用 WinDbg 對其進行分析。

完整的記憶體轉儲會佔用大量磁碟空間,因此最好執行部分轉儲。 核心模式 或者,也可以使用小型記憶體轉儲。核心模式轉儲包含核心在崩潰時的所有記憶體使用資訊。小型記憶體轉儲包含有關不同系統的基本信息,例如驅動程式、核心和 Plus,但檔案大小要小得多。

小型記憶體轉儲檔案更有助於分析藍色畫面死機 (BSOD) 的原因。而對於 rootkit 檢測,完整版本或核心版本資訊則更有幫助。

建立核心模式轉儲文件

核心模式轉儲檔案可以透過三種方式建立:

- 從控制台啟用轉儲檔案功能,使系統能夠自行崩潰。

- 從控制台啟用轉儲檔案功能,強制系統崩潰。

- 使用調試工具為你創建一個。

我們將選擇第三種方案。

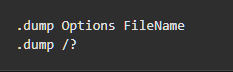

要產生必要的轉儲文件,只需在 WinDbg 命令視窗中輸入以下命令即可。

代替 文件名 為成績單檔案命名,並加上一個「?」字樣。 f請確保“f”為小寫,否則您將建立不同類型的轉儲檔案。

調試器完成工作後(第一次掃描需要幾分鐘),將建立一個轉儲文件,您可以分析獲得的結果。

要了解檢測rootkit需要關注哪些方面,例如易失性記憶體(RAM)的使用,需要經驗和測試。雖然不建議初學者在實際系統上測試惡意軟體檢測技術,但這樣做同樣需要經驗,並且需要對WinDbg的工作原理有透徹的了解,以避免意外地將病毒傳播到系統中。

還有更安全、更適合初學者的方法來揭露我們隱藏很深的敵人。

其他掃描方法

人工檢測和行為分析也是可靠的rootkit檢測方法。要定位rootkit可能非常困難,因此與其直接針對rootkit本身,不如轉而尋找類似rootkit的行為。

您可以在安裝過程中使用進階或自訂安裝選項來檢查下載的軟體包中是否存在rootkit。您需要查找詳細資訊中列出的任何陌生文件。這些文件應該被刪除,或者您可以快速在線搜索是否存在惡意軟體的跡象。

防火牆及其日誌報告是偵測rootkit的極為有效的方法。軟體會在您的網路受到稽核時通知您,並會在安裝前隔離任何無法辨識或可疑的下載檔案。

如果您懷疑您的裝置上可能已經存在 rootkit,您可以深入查看防火牆日誌報告,並尋找任何異常行為。

查看防火牆日誌報告

您需要查看目前的防火牆日誌報告,這使得類似開源應用程式這樣的工具能夠發揮作用。 IP流量間諜 憑藉其防火牆日誌過濾功能,這是一款極其有用的工具。報告會顯示您在遭受攻擊時需要了解的資訊。

如果你有一個大型網絡,並且有獨立的防火牆來過濾出站流量,那就不會有問題。 IP流量間諜 至關重要。或者,您應該能夠透過防火牆日誌查看網路上所有設備和工作站的傳入和傳出封包。

無論您是在家中還是在小型辦公室環境中,都可以使用網路服務供應商 (ISP) 提供的數據機,或者如果您有自己的防火牆或路由器,也可以使用它來取得防火牆日誌。這樣您就可以識別連接到相同網路的每個裝置的流量。

啟用 Windows 防火牆日誌檔案也可能有所幫助。預設情況下,日誌檔案處於停用狀態,這表示不會寫入任何資訊或資料。

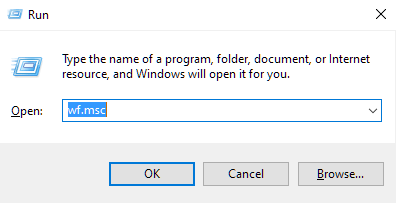

- 若要建立日誌文件,請按以下按鈕開啟「執行」功能。 Windows 鍵 + R.

- 寫 MSC 在框中並按 進入.

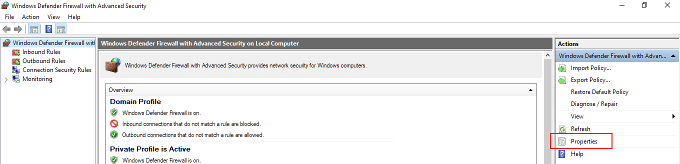

- 在「Windows 進階安全防火牆」視窗中,從左側選單中選擇「本機電腦上的 Windows Defender 進階安全防火牆」。在最右側的選單中,「操作」下方,按一下 產品特性.

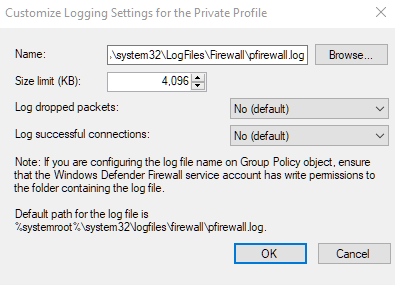

- 在新對話方塊視窗中,前往「個人資料」標籤並選擇 自訂可以在“日誌記錄”部分找到。

- 新視窗可讓您指定要寫入的日誌檔案的大小、要將檔案傳送到的位置,以及是否只想記錄丟棄的資料包、成功的連線或兩者都記錄。

- 丟棄的資料包是指被 Windows 防火牆攔截的資料包。

- 預設情況下,Windows 防火牆登錄機碼僅儲存最後 4 MB 的數據,這些條目位於 [此處應填入登錄路徑]。 %SystemRoot%System32LogFilesFirewallPfirewall.log

- 請注意,增加日誌的最大資料使用限制可能會影響電腦的效能。

- 點擊 OK 當你完成時。

- 接下來,重複你在「私人資料」標籤中執行的步驟,但這次是在「公開資料」標籤中執行。

- 現在,系統會為公開和私密通訊建立記錄。您可以使用記事本等文字編輯器檢視這些文件,也可以將它們匯入電子表格。

- 現在您可以將日誌檔案匯出到 IP Traffic Spy 等資料庫分析程式中,以篩選和排序流量,從而輕鬆識別流量。

密切注意日誌檔案中的任何異常情況。即使是最輕微的系統故障也可能表示有隱藏的rootkit感染。例如,在未執行任何高負載程式或根本沒有執行任何程式的情況下,CPU或頻寬使用率過高,這可能是關鍵線索。

評論被關閉。