如何保護蘋果設備免受 AirPlay 攻擊:全面指南和有效技巧

蘋果在開發新功能時,始終秉持安全性和便利性的原則。例如… AirPlay 是該公司創建的一種無線標準。 它允許用戶將音訊和視訊從一個設備串流傳輸到另一個設備。

AirPlay 不僅適用於蘋果設備,還可用於蘋果批准支援無線串流的電視和揚聲器。這也使其容易成為攻擊目標,無線傳輸路徑中似乎存在安全漏洞,惡意攻擊者可能利用這些漏洞植入惡意軟體並感染連接的裝置。確保 AirPlay 的安全是蘋果整體網路安全策略的關鍵組成部分。

了解 AirPlay 的風險:安全漏洞威脅數百萬台設備

一家安全研究公司的專家透露 寡核苷酸 蘋果公司近日公佈了名為「Airborne」的漏洞,這些漏洞存在於其AirPlay協定和軟體開發工具包(SDK)中,可能允許駭客遠端執行程式碼。這些漏洞可能使駭客控制設備,並利用受感染的設備擴大其攻擊範圍。

奧利戈解釋說:「攻擊者可以控制一些支援 AirPlay 的設備,並進行諸如傳播惡意軟體之類的操作,這些惡意軟體隨後會傳播到受感染設備所連接的本地網路上的任何設備。」 由於有數十億台蘋果設備支援 AirPlay,其他品牌銷售的設備也有數百萬台,因此這種風險非常巨大。

安全漏洞可能允許駭客入侵一台設備,然後利用該設備存取更大的網絡,並有可能攻擊其他設備。根據攻擊目標的不同,風險包括竊聽對話、追蹤車輛位置、存取敏感資訊、勒索軟體攻擊和分散式拒絕服務攻擊。

蘋果公司透過對 macOS Sequoia 15.4、tvOS 18.4、macOS Ventura 13.7.5、iPadOS 17.7.6、macOS Sonoma 14.7.5、iOS 18.4、iPadOS 18.4 和 visionOS 2.4 的更新了安全漏洞。然而,仍有數千台舊設備可能永遠不會獲得補丁,仍有安全隱患。

專家建議採取哪些措施來保護蘋果設備免受安全漏洞的侵害?

當然,保護所有易受攻擊設備的第一道防線是下載蘋果發布的更新。但這並非全部。 TrustNet 的首席資訊安全長 (CISO) 兼創辦人 Trevor Horowitz 表示,只有在使用者將修補程式包下載到裝置後進行安裝,該修補程式才能生效。

他補充說:「最簡單有效的辦法就是保持裝置更新。這看似基本,但卻常常被忽略。」在 iPhone 或 iPad 上,請按照以下步驟安裝安全性更新: 設定 > 常規 > 軟體更新對於 macOS 系統,您應該按照以下步驟操作: 蘋果選單 > 系統設定 > 通用 > 軟體更新.

由於像 Airborne 這樣的攻擊媒介依賴 Wi-Fi 網路來擴展其攻擊範圍,因此您也應該對它們有所了解。 MacPaw 旗下 Moonlock 的高級惡意軟體分析工程師 Oleh Kulchytskyi 告訴 DigitalTrends,零點擊遠端程式碼執行 (RCE) 是最高等級的安全漏洞。

相關公司應立即糾正此問題,但作為用戶,也應採取額外的網路安全預防措施。庫爾奇茨基補充說:「為了居家安全, 請確保您的路由器設定了強密碼。 而且你的網路中不存在任何可疑連線。 」

安全使用 AirPlay:增強內容串流的安全性

資深 iOS 研究員、iVerify 聯合創始人 Matthias Freilingsdorf 強調了遵循基本數位安全協議的重要性。這包括及時安裝更新、設定強密碼,以及最重要的是,盡可能減少暴露於攻擊面。

由於 AirPlay 可能成為潛在的安全威脅,用戶在使用時應採取積極措施。 「在不需要作為 AirPlay 接收器的 iOS/macOS/tvOS 裝置上停用此功能可以緩解部分攻擊,」弗雷林斯多夫表示。 “在公共場所,關閉 Mac 和 iPhone 上的 Wi-Fi 也能阻止這些攻擊。”

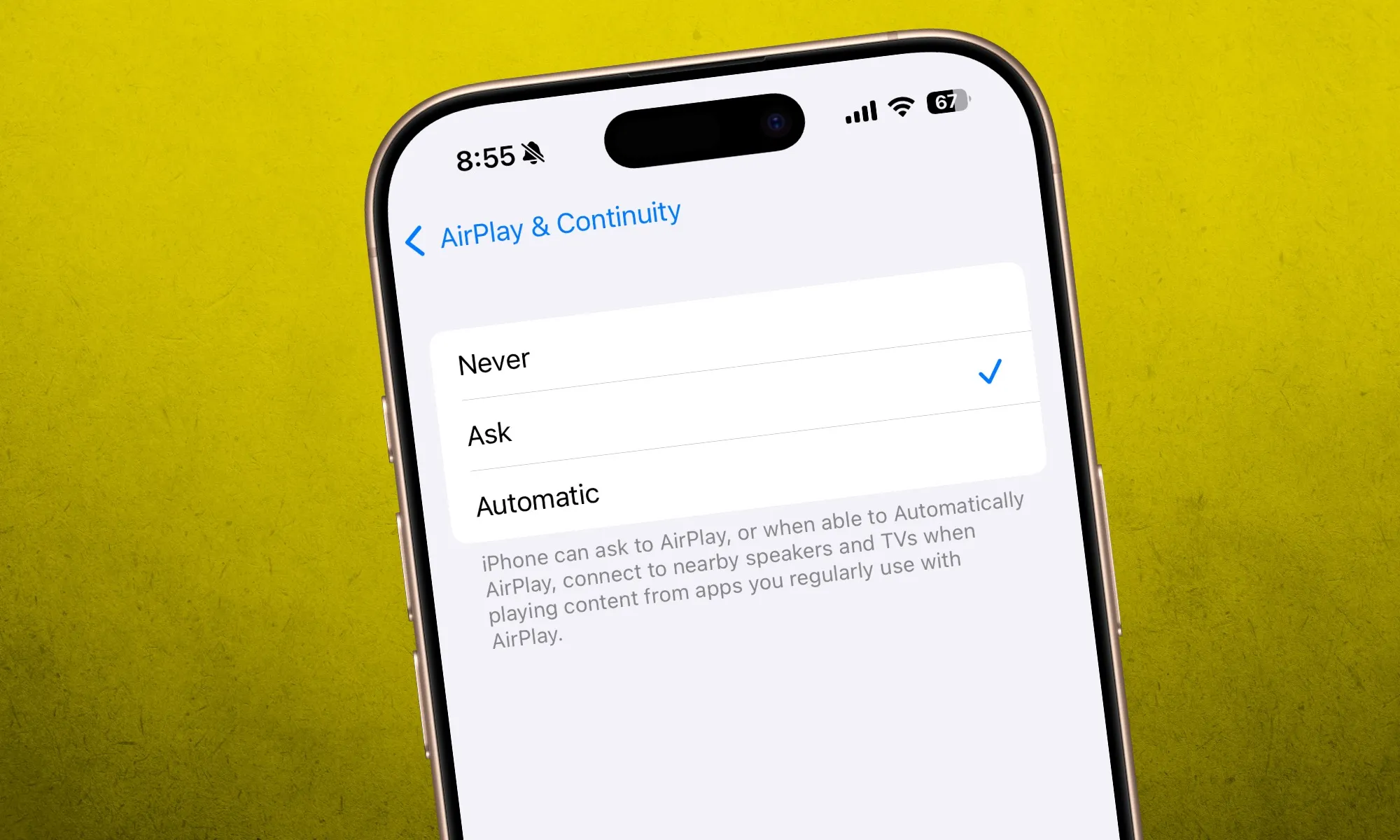

AirPlay 預設為啟用,因此您需要將其停用。為此,請在您的 iPhone 或 iPad 上按照以下路徑操作: 設定 > 常規 > AirPlay 和切換 > 問題你也可以把它設定成 開始如果您目前沒有使用此功能,也可以選擇設定密碼,我建議您順便啟用它。

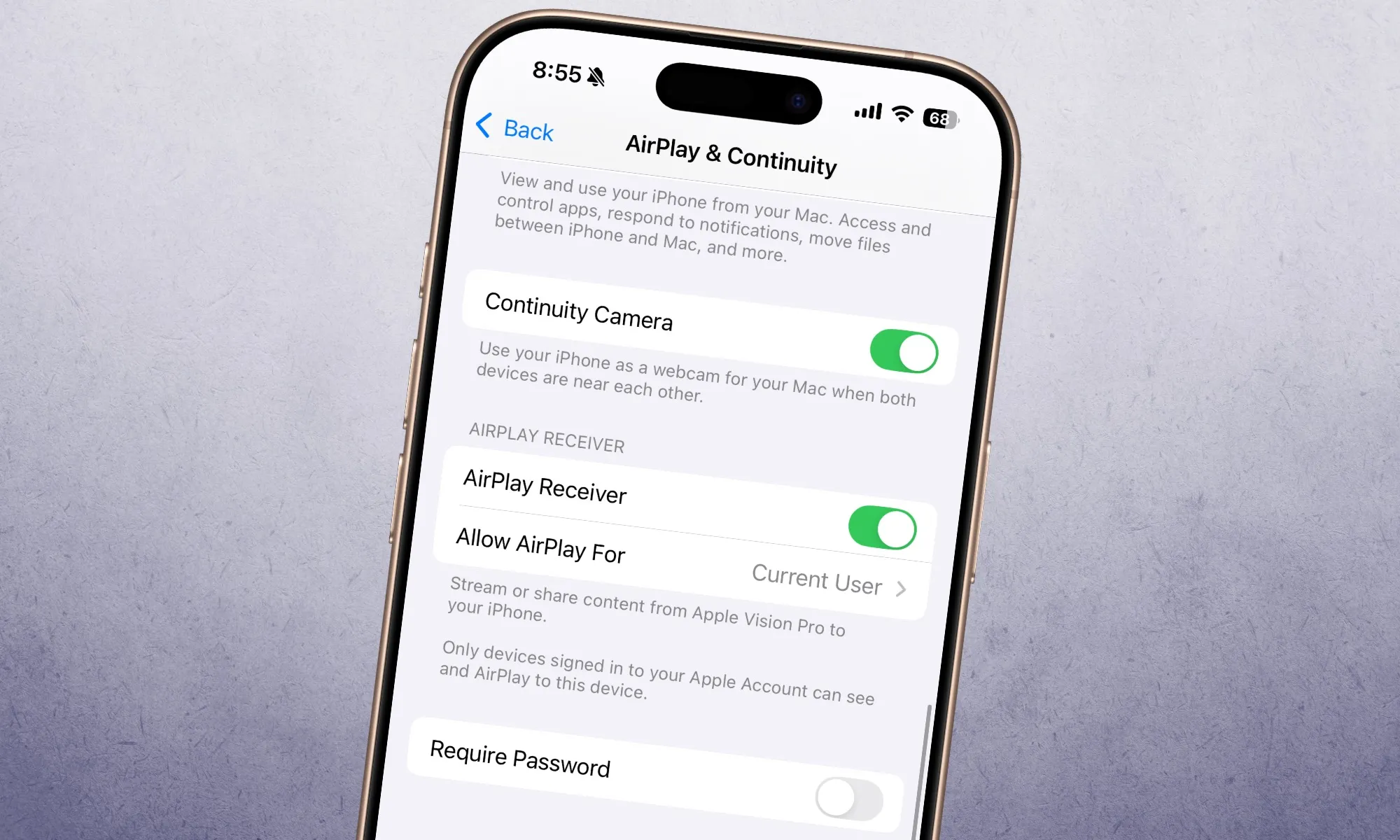

那麼 AirPlay 本身呢?可以禁用嗎?是的,可以完全關閉。在你的 iPhone 或 iPad 上,前往 AirPlay 設置,然後關閉 AirPlay 接收器開關。或者,你也可以選擇僅允許目前使用者使用 AirPlay,而不是對範圍內的所有人開放。

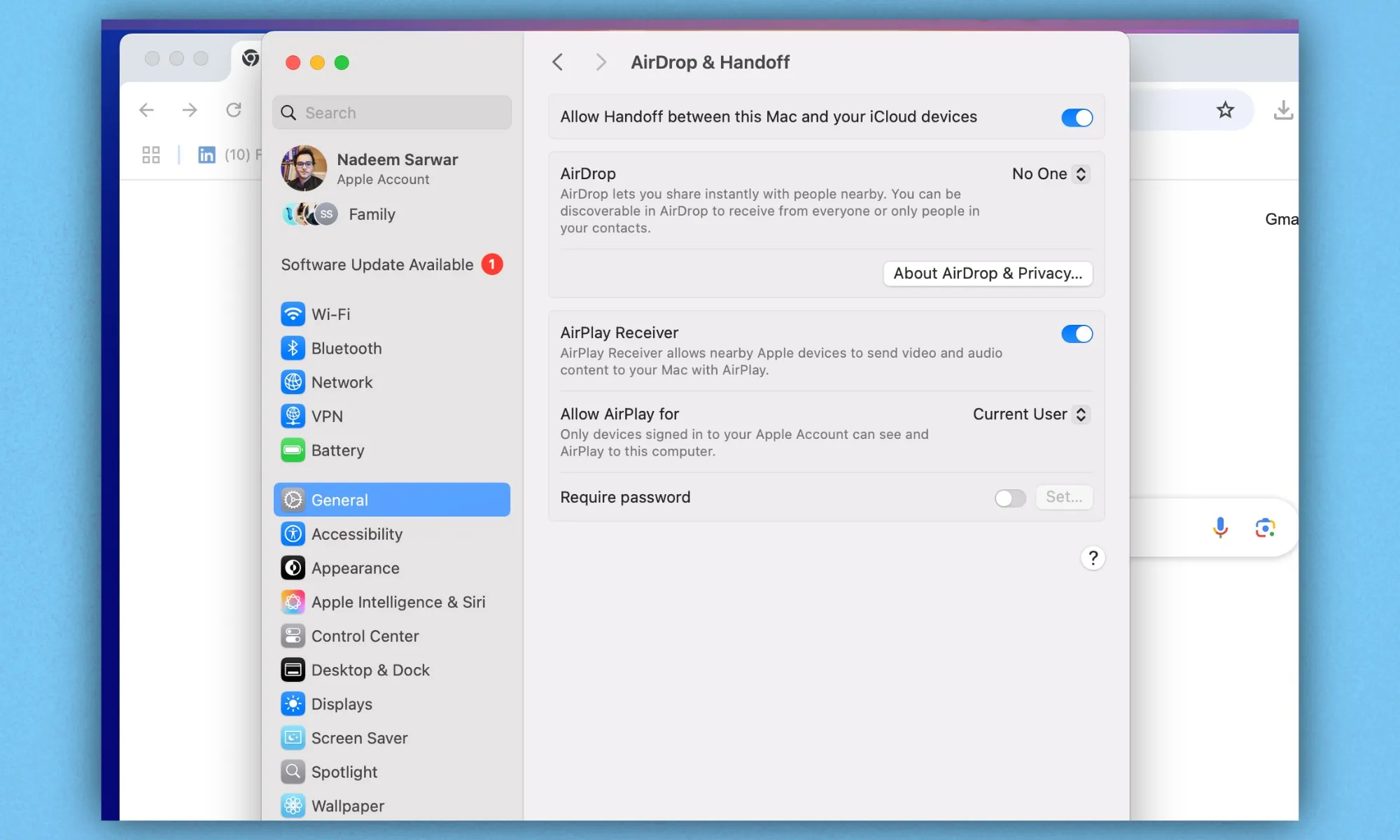

Mac 使用者請依照以下步驟操作: 蘋果選單 > 系統設定 > 一般 > 隔空投送與接力 > 隔空播放接收器老舊或過時的設備並非總是能修復,因此最好確保目前使用的設備已啟用正確的協議,以最大程度地降低風險。

結論

過去,安全專家曾多次指出無線傳輸系統(例如藍牙)的漏洞。但AirPlay中存在著無需點擊即可遠端執行程式碼的漏洞,這無疑是個警示。其意義顯而易見。

蘋果的安全措施很完善,但並非堅不可摧。

TrustNet 的 Horwitz 告訴 DzTecnium-Tech:“危險之處在於它的集成性。AirPlay 不僅僅是一個獨立的應用程序,它是一項內置於 iOS、macOS 和 tvOS 的系統級服務。因此,一旦這一層被攻破,攻擊者就可以同時影響多個設備。”

那麼,對於缺乏安全經驗的一般使用者來說,這又意味著什麼呢?是時候拋開行銷概念和固有觀念了。 BeyondTrust 的首席安全策略師 Chris Hill 表示,使用者需要了解威脅情勢,而不是接受某個生態系統天生就比其他生態系統更安全這種說法。

他警告說:「網路攻擊者伺機而動,尋找阻力最小、最容易得手的途徑,而且他們總是可以找到,就像這次他們利用AirPlay和AirBorne所做的那樣。」總而言,要保持設備更新,禁用不使用的功能,並密切關注網路設定。

評論被關閉。